|

"Do not try to make a copy of this disk." "Unauthorize copy" ข้อความเหล่านี้ เป็นข้อความที่ขึ้นมาเตือนสำหรับบางโปรแกรมที่มีผู้พยายามก๊อปปี้แล้วลองเอาไปใช้ดู คำเตือนเหล่านี้ดูออกจะสุภาพสำหรับผู้ที่กำลังคิดจะก๊อปปี้อยู่มาก แต่สำหรับคนไทยแล้ว บางท่านอาจจะเคยพบกับคำภาษาไทยที่ออกมาบนจอภาพที่ค่อนข้างจะรุนแรงกว่านี้ บางคนอาจจะเคยได้เห็นมาแล้วบ้าง ผู้สร้างซอฟร์ทแวร์ก็ไม่อยากให้ผลประโยชน์ของตนเองถูกละเมิดได้โดยง่าย จึงได้มีการคิดค้นหาวิธีป้องกันการก๊อบปี้กันอย่างมากมาย เทคนิควิธีการได้พัฒนาขึ้นตามลำดับ จากเทคนิคที่ง่ายไปสู่ความซับซ้อนมากยิ่งขึ้นในปัจจุบัน วารสารไมโครฯจึงได้รวบรวมนำเทคนิควิธีการต่างๆที่มีผู้ใช้สำหรับการป้องกันการก็อบปี้มาใหผู้อ่านได้ทราบถึงวิธีการที่ใช้กัน |

เริ่มจากมาเข้าใจโครงสร้างของดิสเกตต์บนฟอร์แมทไอบีเอ็มพีซี

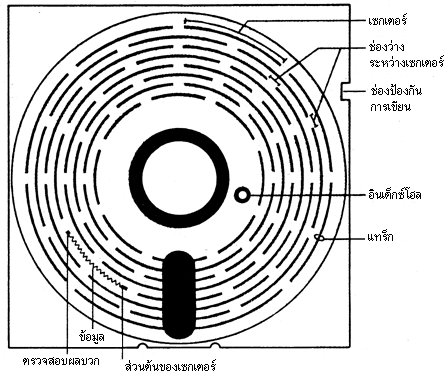

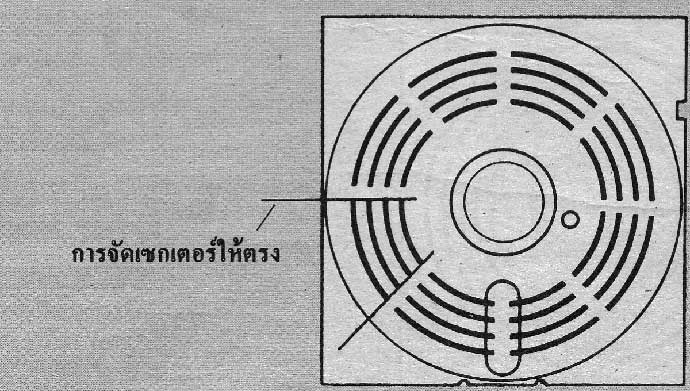

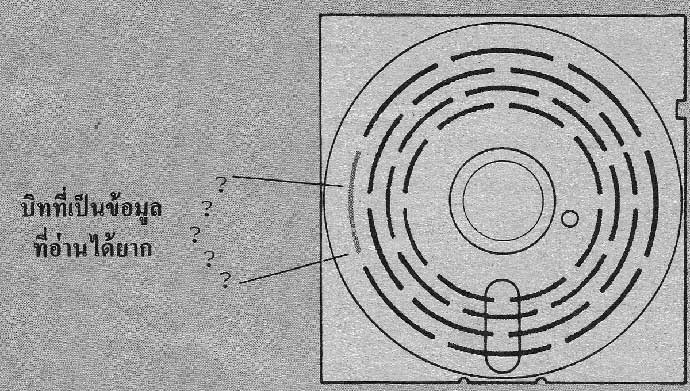

ดิสเกตต์ที่ใช้กับเครื่องไมโครคอมพิวเตอร์ เป็นแผ่นโมลาร์ที่ฉาบผิวเคลือบด้วยสารเฟอร์ไรต์ บรรจุอยู่ในซองพลาสติกสี่เหลี่ยม การเขียนข้อมูลจะเขียนลงไปบนแทร็กที่เป็นวงรอบ โดยแต่ละแทร็กจะมีหลายเซกเตอร์ แต่ละเซ็กเตอร์จะประกอบด้วยส่วนหัวของข้อมูลที่บอกว่าเป็นเซกเตอร์อะไร แล้วจึงตามด้วยข้อมูลและรหัสตรวจสอบ (check sum) ดังรูปที่ 2

ดูโครงสร้างของดิสค์ในเรื่องการบรรจุข้อมูล

ดิสเกตต์ที่ใช้กับเครื่องไมโครคอมพิวเตอร็ไอบีเอ็มพีซี (ในสมัยนั้น) แบ่งจำนวนแทร็กออกเป็น 40 แทร็ก แต่ละแทร็กมี 9 เซกเตอร์ และเก็บ 2 หน้า ในแต่ละเซกเตอร์จะบรรจุข้อมูลได้ 512 ไบท์ ดังนั้น จำนวนข้อมูลที่บรรจุได้จะมีค่าเท่ากับ 9 x 40 x 2 x 512 = 360 กิโลไบท์

บนดิสเกตต์แต่ละแผ่น มีรูอินเด็กซ์เพื่อกำหนดจุดเริ่มต้น สำหรับในไมโครคอมพิวเตอร์จะใช้รูสำหรับการกำหนดเซกเตอร์แรกของแทร็ก และจะอ่านเรียกกันไปโดยแต่ละเซ็กเตอร์จะมีข้อมูลที่บอกแทร็กและเซกเตอร์

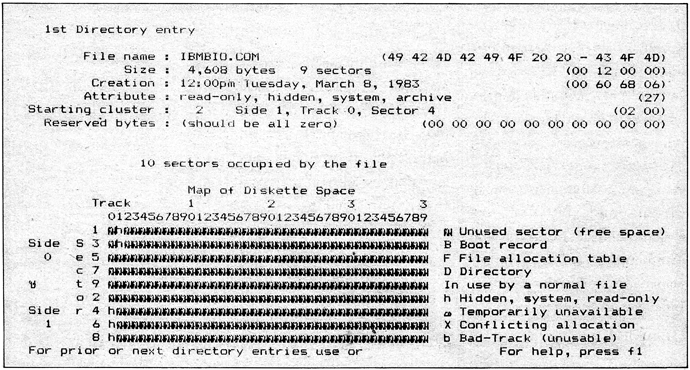

โครงสร้างของแฟ้มข้อมูลจะเก็บในดิสเกตต์เป็นเซกเตอร์ ลองพิจารณาจากการใช้โปรแกรม Norton Utility ดูตารางแผนที่ของดิสค์ดังรูปที่ 3 จากตัวอย่างเป็นการดูตำแหน่งของไฟล์ชื่อ IBMBIO.COM ซึ่งเป็นไฟล์ที่มีอยู่บนดิสค์ระบบดอส ไฟล์นี้จะเป็นไฟล์ที่ถูกซ่อนไว้(hidden file) โดยเก็บเริ่มต้นที่หน้า 1 แทร็ก 0 และเซกเตอร์ที่ 4

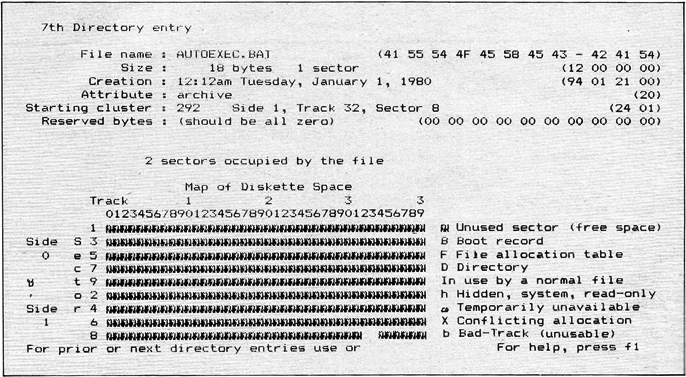

ลองดูอีกตัวอย่างหนึ่ง โดยดูไฟล์ที่ชื่อ AUTOEXEC.BAT ซึ่งเมื่อดูจะพบข้อมูลดังรูปที่ 4 ข้อมูลนี้มี 2 เซกเตอร์ เริ่มที่ด้าน 1 เซกเตอร์ 8 แทร็ก 32

ให้เราสังเกตุดู ข้อมูล 32 ไบท์ที่เรียกว่าตัวควบคุมไฟล์แบ่งออกเป็นส่วนๆ คือ 8 ไบท์แรกเป็นชื่อไฟล์, 3 ไบท์ต่อมาเป็นชนิดของไฟล์, 4 ไบท์ต่อมาจะบอกขนาดจำนวนไบท์, 4 ไบท์ต่อมาจะบอกวันเดือนปีที่สร้าง 1 ไบท์ต่อมาเป็นการบอกชนิดของไฟล์ว่าเป็นไฟล์ที่ถูกซ่อนไว้หรือไม่ ส่วนนี้เรียกว่าแอตตริบิ้ว, 2 ไบท์ถัดต่อมาจะเป็นตัวบอกจุดเริ่มต้นของไฟล์ และที่เหลืออีก 10 ไบท์จะเป็น 00 รวมทั้งหมด 32 ไบท

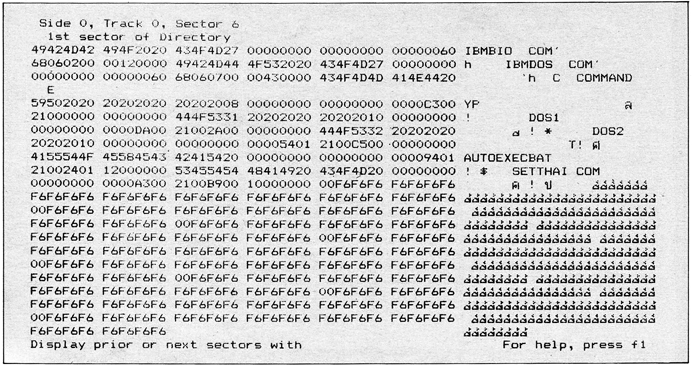

ปกติแล้ว แฟ้มข้อมูลทุกแฟ้มจะปรากฏอยู่ในเซกเตอร์ที่เก็บไดเรกทอรี เช่น ในดิสค์เก็ตแผ่นนี้ มีเซกเตอร์แรกแทร็ก 0 ด้าน 0 เป็นที่เก็บโปรแกรมบูทแสตรปเพื่อนอ่านดอส ส่วนแทร็ก 0 เซกเตอร์ 6 ด้าน 0 เป็นไดเรกทอรีและชื่อโวลุ่ม แต่ละไฟล์ใช้ 32 ไบท์ ลองดูข้อมูล 32 ไบท์แรกที่เป็นข้อมูลของไฟล์ IBMBIO.COM, 32 ไบท์ต่อมาเป็น IBMDOS.COM, 32 ไบท์ถัดมาเป็น COMMAND.COM และไล่ต่อไปเรื่อยๆ (ส่วนของ COMMAND.COM เมื่อใช้สกรีนดัมป์ออกมาทางเครื่องพิมพ์ ปรากฏว่าพบรหัสควบคุมเครื่องพิมพ์ทำให้หายไป 1 บรรทัด) ถัดต่อมาเป็นชื่อโวลุ่ม และ DOS1, DOS2 ตามลำดับ ดังรูปที่ 5

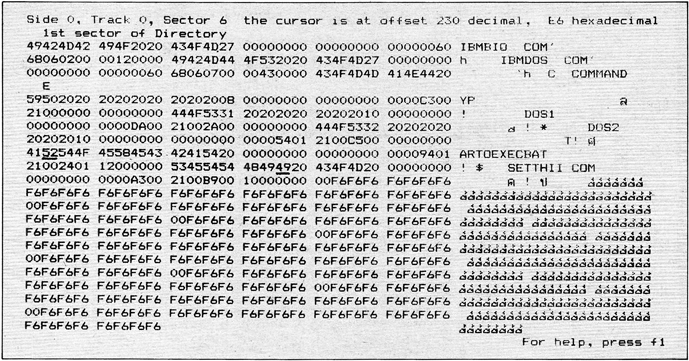

สังเกตุว่า ถ้าเราสามารถแก้ไขข้อมูลบนดิสเกตต์ได้ เราสามารถเปลี่ยนรายละเอียดเกี่ยวกับไฟล์ได้ เช่น เปลี่ยนแอตตริบิ้วให้เป็นเขียนอ่านหรืออ่านอย่างเดียว เปลี่ยนชื่อ เปลี่ยนชนิด ในที่นี้จะลองแก้ข้อมูลบนดิสค์ในแทร็ก 0 เซกเตอร์ 6 ด้าน 0 โดยเปลี่ยนข้อมูล 2 ไบท์ ดังที่ขีดเส้นใต้ไว้ในรูปที่ 6

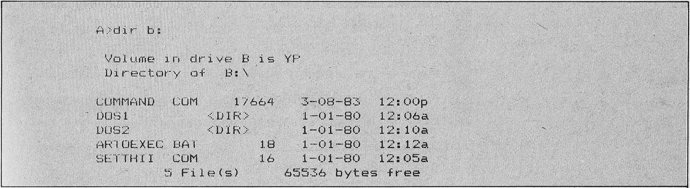

ผลของการเปลี่ยนแปลงข้อมูลจะทำให้ชื่อไฟล์เปลี่ยนไป ลองดูจากการขอดูไดเร็กทอรี ดังรูปที่ 7

ทำการป้องกันการก๊อบปี้ด้วยการสร้างเซ็กเตอร์เสีย

ในแต่ละเซ็กเตอร์ปกติ จะมีข้อมูลตรวจสอบที่เรียกว่า CRC (หรือ check sum) โดยผู้ที่จะทำให้เกิดการป้องกันการก๊อบปี้ได้จะสร้างเซกเตอร์ที่เสียไว้ แล้วให้โปรแกรมอ่านข้อมูลในเซกเตอร์ที่เสีย โดยปกติจะได้คำตอบว่า error และดอสจะให้รหัสข้อผิดพลาดการอ่านออกมา โปรแกรมจะตรวจสอบว่ามีรหัส error หรือไม่ ถ้ามีก็จะไปทำงานต่อ

หากผู้ก๊อบปี้จะก๊อบปี้แบบธรรมดาที่ใช้ดอส โดยฟอร์แมทดิสเกตต์ไว้ก่อนแล้วจะไม่มีเซกเตอร์ที่เสียเลย ดังนั้น ถ้าโปรแกรมอ่านแล้วไม่มีการได้รหัส error ก็จะไม่ทำงานต่อเพราะทราบว่าเป็นดิสค์ที่มีการก๊อบปี้มา วิธีการนี้ ได้เริ่มทำมาตั้งแต่ครั้งแอปเปิ้ล ในระยะแรกจะใช้การได้ดี แต่ต่อมา เมื่อมีผู้พัฒนาโปรแกรมก๊อบปี้กันมาก วิธีนี้จะใช้ไม่ได้ผล ในปัจจุบันจึงไม่ค่อยมีใครใช้ หรือถ้าใช้ ก็จะต้องใช้ร่วมกับวิธีอื่น

Prolok ก็ยังคงใช้หลักการเซกเตอร์เสีย

บริษัท Vault ซึ่งเป็นบริษัทผลิตดิสค์ Prolok ก็ยังคงใช้หลักการเซกเตอร์เสีย แต่ได้ใช้เทคนิคที่ยุ่งยากขึ้นกว่าเดิมมาก ดิสค์โปรล็อคจะมีการกำหนดพื้นที่บางส่วน ให้ส่วนของเหล็กออกไซด์บนพื้นที่ดิสค์มีผลทำให้เกิดเซกเตอร์เสีย ซึ่งทำให้หัวอ่านดิสค์ทั่วไปยากที่จะอ่านได้ ส่วนของซอฟท์แวร์ที่ใช้จะเขียนอยู่บนเซกเตอร์อื่นที่เป็นเซกเตอร์ดี และโปรแกรมจะพยายามอ่านเซกเตอร์เสีย ซึ่งผลการอ่านจะทำให้อ่านข้อมูลได้ผิดพลาด หากกำหนดซิงโครไนซ์ไม่ได้ วิธีนี้จึงใช้ได้ผล แต่อย่างไรก็ตาม โปรแกรมก๊อบปี้ในระยะหลัง ก็เอาชนะสิ่งเหล่านี้ได้ในที่สุด

สงครามยังไม่สิ้น

การต่อสู้ระหว่างการป้องกันการก๊อบปี้กับโปรแกรมก๊อบปี้ จะมีเทคนิควิธีการและการลงทุนที่สูงขึ้นทุกวัน เคยมีบางบริษัทจะใช้เลเซอร์ยิงลงบนเนื้อดิสค์บางส่วน เพื่อสร้างเครื่องหมายในจุดเล็กๆของแผ่นดิสค์เก็ต เพื่อให้โปรแกรมตรวจสอบได้ บางบริษัทอาจจะต้องใช้เทคนิคการสร้างแผ่นดิสค์เก็ตพิเศษมาเฉพาะสำหรับการใส่โปรแกรมเพื่อไม่ให้มีการก๊อบปี้ได้

อย่างไรก็ตาม มีผู้พยายามที่จะทำให้ก๊อบปี้ได้ทุกวิถีทางแม้จะต้องใช้ฮาร์ดแวร์พิเศษเพื่อคอยดูการอ่านของดิสค์เมื่อโหลดโปรแกรม ว่าอ่านโปรแกรมและข้อมูลอะไรลงมาบ้าง จากนั้นจะอินเตอร์รัพท์เพื่อตรวจสอบข้อมูลในหน่วยความจำและวิเคราะห์ข้อมูลในหน่วยความจำที่เป็นโปรแกรม เพื่อหาทางก๊อบปี้จากหน่วยความจำแทนการก๊อบปี้จากดิสค์เกตต์

การต่อสู้จะยังไม่จบลงอย่างง่ายๆตราบเท่าที่มนุษย์ยังมีความคิด มีอารมณ์ มีทั้งความอยากรู้เช่นนี้ การต่อสู้ทางเทคนิคและการค้ายังคงดำเนินต่อไป เพราะหลายต่อหลายบริษัทไม่สามารถพึ่งกฏหมายใดๆที่จะมาตามจับผู้ละเมิดลิขสิทธิ์ที่มีอยู่ทั่วโลกนี้ได้หมด

ในฐานะอย่างเรา ผู้ใช้ซอฟท์แวร์ในประเทศไทยก็คงได้แต่นั่งดูการต่อสู้นี้ต่อไป

เทคนิคการจัดเซกเตอร์

ดิสค์ไดรฟ์ที่ใช้กันในหมู่ไมโครคอมพิวเตอร์ส่วนใหญ่จะเป็นซอฟท์เซกเตอร์ การจัดฟอร์แมทของเซกเตอร์จะเป็นไปตามหลักการและช่วงเวลาของการเขียนและอ่าน โดยปกติแล้ว การควบคุมแทร็กและเซกเตอร์จะเป็นไปตามกลไกของดิสค์คอนโทรลเลอร์

หลักการจัดดิสค์ จะใช้การกำหนดเซกเตอร์ในแทร็กต่างๆ อ้างอิงกับอินเด็กซ์โฮล กล่าวคือ เซกเตอร์แต่ละเซกเตอร์จะอยู่ห่างจากอินเด็กซ์โฮลตามค่าที่กำหนดไว้ (ในแต่ละแทร็กเท่านั้น) การก็อปปี้ของโปรแกรมก๊อปปี้มักจะจัดเซกเตอร์ที่คลาดเคลื่อนไป ดังนั้น ส่วนโปรแกรมป้องกันการก๊อปปี้จะคำนวนหาระยะทางระหว่างเซกเตอร์กับอินเด็กซ์โฮล

ทางชนะเพื่อให้ก๊อปปี้ได้

โปรแกรมก๊อปปี้บางโปรแกรม จะวิเคราะห์หาระยะห่างระหว่างเซกเตอร์แล้วพยายามทำให้เหมือนต้นฉบับ

ใช้ข้อมูลบนดิสค์ที่มีความเข้มของสนามแม่เหล็กน้อย

เทคนิควิธีการนี้ เป็นเทคนิคที่นำมาใช้ในการป้องกันข้อมูล ในการที่จะถูกขโมยเอาไปใช้ โดยให้ข้อมูลที่เขียนลงไปบนดิสค์อยู่ในช่วงเทรชโฮล คือมีค่าความเข้มอยู่ระหว่าง "0" กับ "1" ซึ่งหัวดิสค์ทั่วไปจะอ่านได้ยาก หรืออ่านได้ข้อมูลที่ผิดพลาด แต่โปรแกรมที่จะใช้ป้องกันการก๊อปปี้จะอ่านเซกเตอร์นั้นหลายๆครั้ง แล้วนำข้อมูลที่ได้มาวิเคราะห์แยกแยะหา "0" และ "1" ซึ่งโปรแกรมก๊อปปี้ทั่วไปจะอ่านข้อมูลเพียงครั้งเดียวและได้ข้อมูลที่ผิดไป

ทางชนะเพื่อให้ก๊อปปี้ได้

โปรแกรมก๊อปปี้จะต้องมีกลไกการเขียนข้อมูลอย่างรวดเร็ว เพื่อสร้างข้อมูลที่มีความเข้มสนามแม่เหล็กน้อยด้วย หรือใช้วิธีการวิเคราะห์หาข้อมูลที่แท้จริงในการนำมาก๊อปปี้

ใช้เซกเตอร์พิเศษ

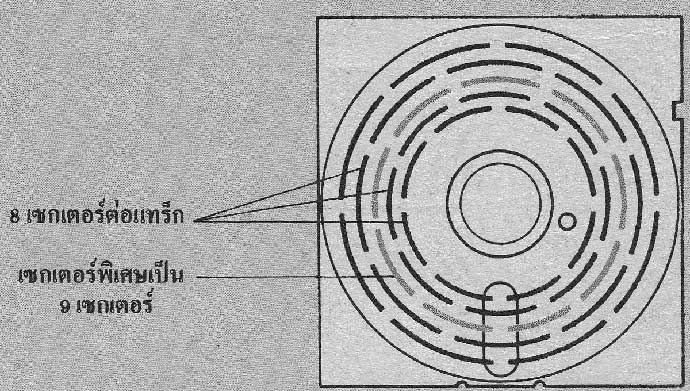

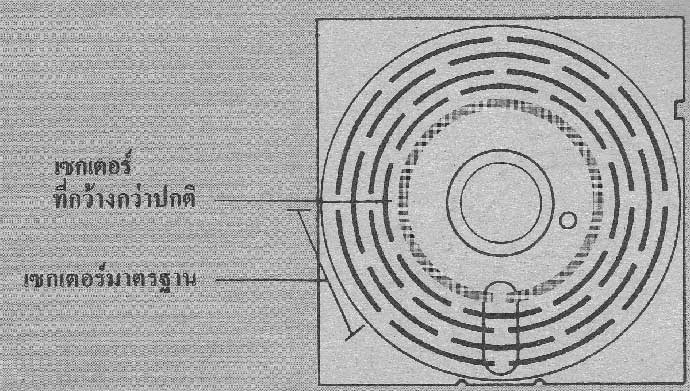

ในไอบีเอ็มพีซีกำหนดดิสค์ไว้ 40 แทร็กในแต่ละด้าน แต่ละแทร็กอาจจะเป็น 9 เซกเตอร์หรือ 8 เซกเตอร์ก็ได้ ซึ่งปกติก็ต้องให้ทุกแทร็กมีจำนวนเซกเตอร์เท่ากันหมด ผู้สร้างซอฟท์แวร์อาจกำหนดให้ช่องว่างระหว่างเซกเตอร์ให้ลดลง แล้วเพิ่มแทร็กพิเศษในวงนอกขึ้นอีก ซึ่งอาจจะเป็น 10 หรือ 11 เซกเตอร์ได้ (ในแอปเปิ้ลก็ทำได้เช่นกัน)

โปรแกรมก๊อปปี้ทั่วไปจะอ่านจำนวนแทร็กตามมาตรฐาน เช่น 8 หรือ 9 เซกเตอร์ ดังนั้นจึงพลาดการอ่านเซกเตอร์ที่เกินไป และหากให้โปรแกรมตรวจสอบข้อมูลในเซกเตอร์ที่เพิ่มเข้ามา ถ้าไม่มีก็แสดงว่าการก๊อปปี้เป็นไปอย่างไม่ถูกต้อง

ทางชนะเพื่อให้ก๊อปปี้ได้

โปรแกรมก๊อปปี้หลายๆโปรแกรม จะมีส่วนการวิเคราะห์ช่องว่างระหว่างเซกเตอร์ และหาดูว่าในแต่ละแทร็กมีกี่เซกเตอร์ การก๊อปปี้จะก๊อปปี้ทุกเซกเตอร์ที่วิเคราะห์ได้

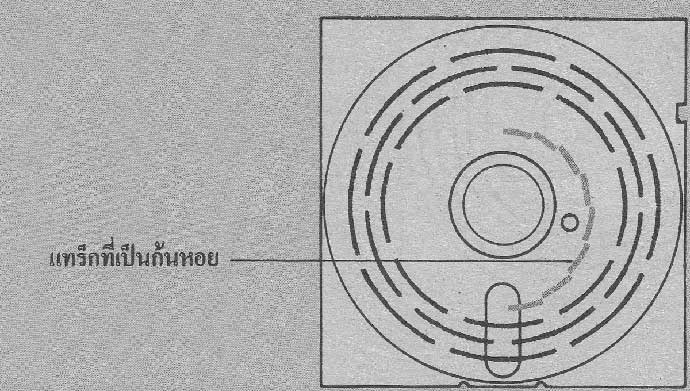

การใช้แทร็กแบบก้นหอย

ฟอร็แมทของดิสเกตต์ทั่วไป ส่วนใหญ่จะให้ข้อมูลในแต่ละแทร็กเป็นวงรอบเป็นแทร็ก การควบคุมหัวอ่านจะควบคุมเป็นแทร็กๆเช่นกัน โดยการควบคุมหัวดิสค์จะมีส่วนควบคุมให้หัวดิสค์เคลื่อนที่ จนถึงสถานะที่ต้องการ แล้วจึงอ่านเซกเตอร์ที่ต้องการ

การใช้แทร็กแบบก้นหอยนี้ แตกต่างจากแบบเดิมโดยสิ้นเชิง กล่าวคือ ขณะที่หัวดิสค์กำลังเขียนหรืออ่านข้อมูล ก็จะควบคุมให้หัวดิสค์เคลื่อนที่ไปด้วย ซึ่งในกรณีนี้ใช้ได้ผลในรุ่นแอปเปิ้ลมาแล้ว กล่าวคือ สามารถควบคุมให้หัวดิสค์เคลื่อนที่ไปทีละครึ่งแทร็ก วิธีนี้มีข้อจำกัดสูง เพราะจะทำให้ซอฟทแวร์ใช้ได้กับดิสค์ไดร์ฟบางแบบเท่านั้น

ทางชนะเพื่อให้ก๊อปปี้ได้

ผู้ที่จะก๊อปปี้ใช้หลักการทดลองที่ 1 ดู โดยการหาว่า หัวดิสค์จะเคลื่อนที่ทีละเท่าใดเพื่อที่จะก๊อปปี้ได้

เพิ่มแทร็ก 40, 41, 42

ดิสค์ที่ใช้กับไอบีเอ็มพีซีหรือบางเครื่องมีจำนวนแทร็กจำกัด เช่น ในไอบีเอ็มมีแทร็ก 0-39 การป้องกันจึงใช้วิธีสร้างแทร็กเพิ่ม เช่น เพิ่มแทร็กที่ 40, 41, 42 หรืออาจมากกว่า โดยให้โปรแกรมพยายามอ่านข้อมูลในแทร็กที่ 40, 41, 42 มาดู ซึ่งโปรแกรมก๊อปปี้ธรรมดาจะไม่สามารถกีอปปี้แทร็กที่เพิ่มเข้ามานี้ได้ แต่อย่างไรก็ตาม ดิสค์ไดร์ฟของไอบีเอ็มรุ่นแรกๆ ไม่สามารถบังคับให้หัวดิสค์เคลื่อนที่เลยไปในแทร็กเหล่านั้นได้ ซึ่งก็เป็นปัญหาสำหรับบางเครื่องอยู่เหมือนกัน

ทางชนะเพื่อให้ก๊อปปี้ได้

ทางต่อสู้ของผู้เอาชนะการก๊อปปี้โดยพยายามให้โปรแกรมก๊อปปี้ตรวจสอบดูว่ามีแทร็กเพิ่มเข้ามาอีกหรือไม่ ถ้ามี ก็ให้ก๊อปปี้แทร็กต่างๆเหล่านั้นเข้ามาด้วย

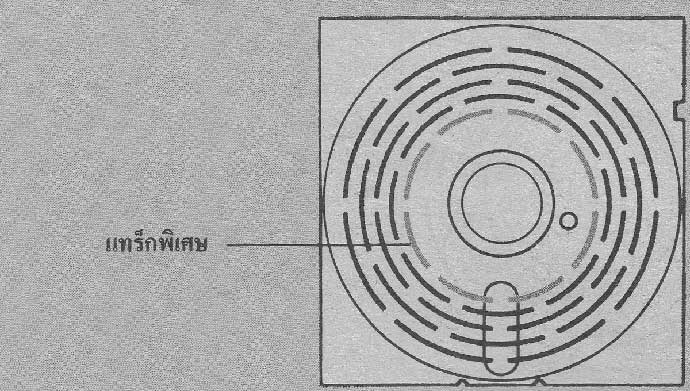

ใช้ซูเปอร์เซกเตอร์

เทคนิคนี้เป็นเทคนิคที่พยายามทำให้โปรแกรมก๊อปปี้ไม่สามารถอ่านข้อมูลบางส่วนได้ บางบริษัทจึงทำฮาร์ดแวร์พิเศษสำหรับเขียนเซกเตอร์ขนาดใหญ่ได้ ซึ่งโดยปกติจะใช้ทั้งแท็กเป็นหนึ่งเซกเตอร์ และส่วนใหญ่ดิสค์คอนโทรลเลอร์จะไม่สามารถอ่านข้อมูลจำนวนมากได้ เพราะจะต้องเว้นระยะระหว่างเซกเตอร์ ผู้สร้างโปรแกรมจะใส่โปรแกรมมาในเซกเตอร์นี้ เพื่อควบคุมดิสค์ให้อ่านข้อมูลบางส่วนที่เป็นช่องว่างระหว่างเซกเตอร์แบบเก่าได้ โปรแกรมก๊อปปี้ทั่วไปจะไม่สามารถอ่านข้อมูลไปได้ทั้งหมด

ทางชนะเพื่อให้ก๊อปปี้ได้

บริษัท Central Point Software ที่เรารู้จักกันดีในเรื่องโปรแกรม COPY II PC ได้พัฒนาการ์ดฮาร์ดแวร์มาเพื่อควบคุมดิสค์คอนโทรลเลอร์โดยเฉพาะ โดยให้ดิสค์คอนโทรลเลอร์ที่ควบคุมหัวอ่านดิสค์อ่านข้อมูลโดเมนแม่เหล็กทั้งหมดโดยไม่ต้องสนใจข้อมูลที่ได้มา ทำให้สามารถลอกแบบต้นฉบับมาได้ทั้งหมด

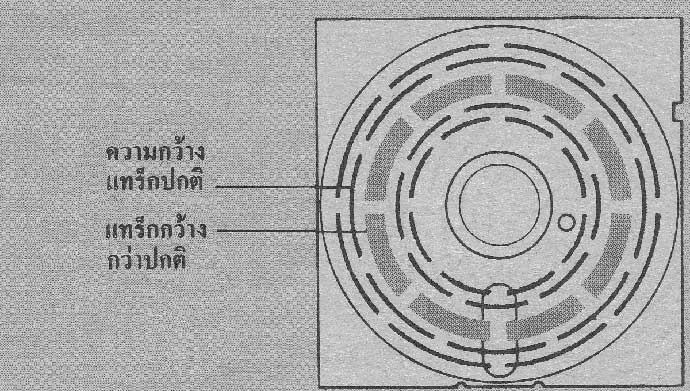

ใช้แทร็กกว้าง

โครงสร้างของดิสค์ไดรฟ์ต้องการให้เขียนข้อมูลเป็นแทร็ก โดยแทร็กข้างเคียงจะอยู่ชิดกันมาก ดังนั้น โครงสร้างของหัวดิสค์จะประกอบด้วยหัวอ่านและเขียนและหัวลบอยู่ข้างเคียง เพื่อลบข้อมูลข้างเคียง เพื่อลบการรบกวนระหว่างแทร็ก

การสร้างดิสค์เพื่อป้องกันการก๊อปปี้นี้ จะให้หัวเขียนพิเศษเขียนข้อมูลหลายแทร็ก โดยช่องว่างระหว่างแทร็กก็จะเขียนด้วย ซึ่งโปรแกรมก๊อปปี้ทั่วไปไม่สามารถเขียนข้อมูลลงระหว่างแทร็กได้ โปรแกรมจะตรวจหาข้อมูลระหว่างแทร็กว่ามีเหมือนต้นฉบับหรือไม่

ทางชนะเพื่อให้ก๊อปปี้ได้

เทคนิควิธีการนี้ จะเกี่ยวพันโดยตรงกับโครงสร้างของดิสค์ไดรฟ์ จึงยากที่จะทำให้เหมือนได้ วิธีที่จะเอาชนะได้ จึงเป็นวิธีที่พยามเข้าไปแก้โปรแกรมไม่ให้มีการตรวจสอบรหัสระหว่างช่องว่างนี้

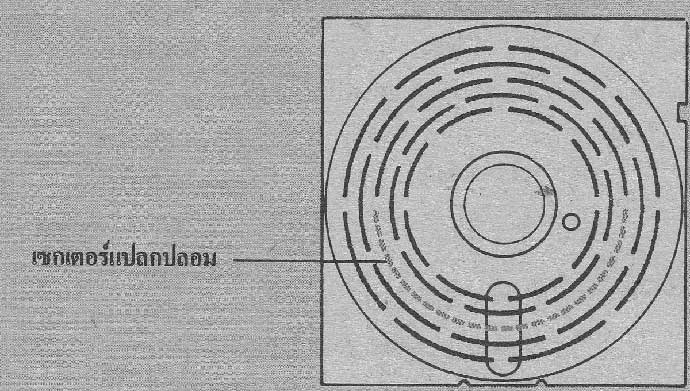

ใช้เซกเตอร์หลอก

วิธีการนี้ใช้หลักจิตวิทยาที่จะต่อสู้กับโปรแกรมก๊อปปี้ที่ได้สร้างขึ้นมา เพราะปกติผู้เขียนโปรแกรมก๊อปปี้จะดักว่า ผู้เขียนการป้องกันการก๊อปปี้จะใช้วิธีเพิ่มเซกเตอร์ดังที่กล่าวมาก่อนหน้านี้ โปรแกรมจึงอ่านมาเก็บไว้ในหน่วยความจำเพื่อจะเขียนลงในดิสค์ โดยปกติ เมื่อพบเซกเตอร์ก็จะอ่านข้อมูลในเซกเตอร์นั้นมาด้วยจำนวนไบท์ค่าหนึ่ง ดังนั้น จึงต้องเตรียมที่ในหน่วยความจำไว้

ผู้สร้างการป้องกันการก๊อปปี้ จะทำให้เสมือนมีจำนวนเซกเตอร์ที่เพิ่มเข้ามามีจำนวนมาก อาจจะหลายเซกเตอร์ ทำให้ข้อมูลในหน่วยความจำของโปรแกรมก๊อปปี้ล้นบัฟเฟอร์และจะทำงานต่อไม่ได้ โปรแกรมที่ตรวจสอบจำนวนเซกเตอร์ที่เพิ่มเข้ามา จะทราบได้ว่าการก๊อปปี้เข้ามาจะได้ครบทุกเซกเตอร์หรือไม่

ทางชนะเพื่อให้ก๊อปปี้ได้

โปรแกรมก๊อปปี้ที่รู้ว่า อาจมีการหลอกด้วยจำนวนเพิ่มเซกเตอร์จำนวนมาก ก็จะระมัดระวังและดูจำนวนข้อมูลที่ตามมา ก็จะก๊อปปี้ได้

จาก : นิตยสารไมโครคอมพิวเตอร์ เล่มที่ 25 เดือนตุลาคม-พฤศจิกายน 2529 สำนักพิมพ์ บริษัท ซีเอ็ดยูเคชั่น จำกัด

โดย : อ.ยืน ภู่วรวรรณ